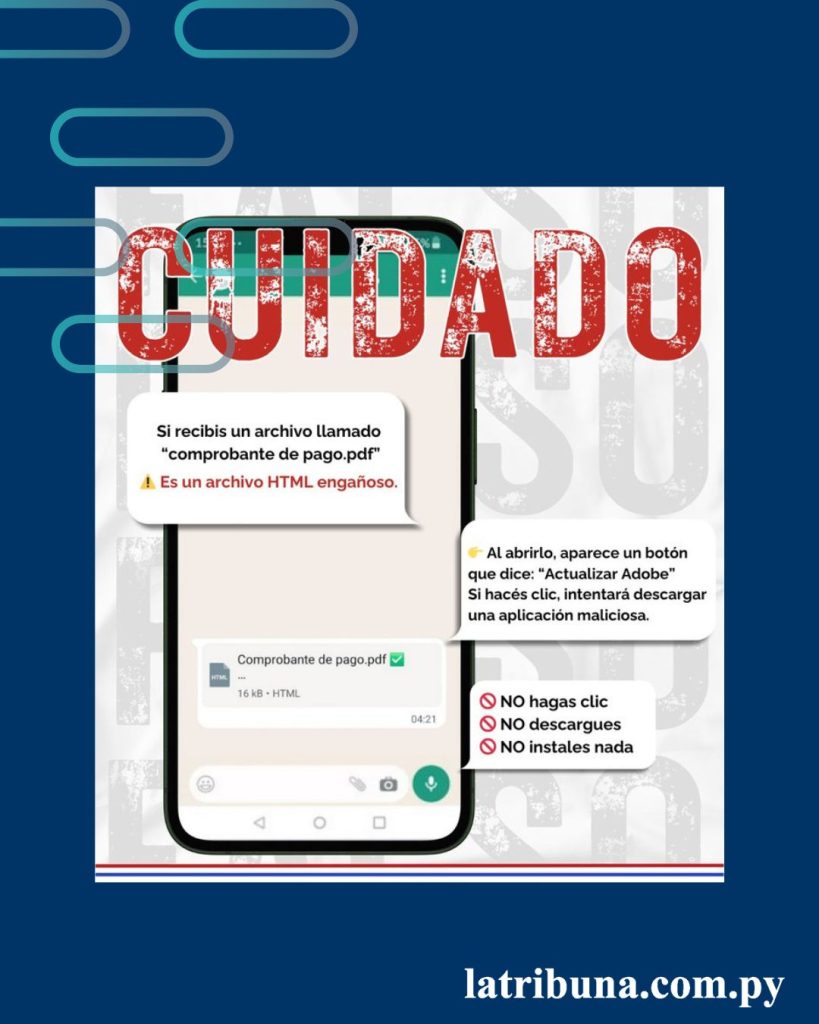

Luis Benítez, experto en ciberseguridad, alertó sobre un nuevo método de ataque informático que está siendo distribuido actualmente a través de archivos HTML por mensajes de WhatsApp. El mecanismo del fraude que sigue un patrón engañoso en dos etapas.

El engaño en dos pasos

El archivo HTML recibido muestra una página que solicita al usuario hacer clic en un botón para «actualizar el PDF Reader». Según el experto, un archivo HTML en sí mismo no representa peligro alguno. El riesgo surge cuando el usuario accede a realizar la supuesta actualización, momento en que se descarga e instala automáticamente un APK (aplicación para Android) desde repositorios no oficiales.

LEA TAMBIÉN: Solicitan que ministro del Mitic explique plan contra hackeos ante el Senado

Qué puede hacer este virus en tu dispositivo

De esta manera el software malicioso puede tener múltiples funcionalidades peligrosas, como robo de contraseñas, credenciales bancarias, acceso a fotos y audios del dispositivo, e incluso permitir el control remoto del equipo sin que el usuario lo perciba, lo que técnicamente se conoce como «rootkit».

Ante la contaminación de este tipo de troyanos, se recomiendan dos opciones, llevar el dispositivo a un profesional para un diagnóstico o realizar un restablecimiento de fábrica, aunque advirtió que esta última opción implica la pérdida total de los datos almacenados.

Medidas preventivas

No interactuar con archivos o enlaces recibidos de contactos desconocidos

Eliminar inmediatamente los archivos sospechosos si no se ha hecho clic en ellos

Cambiar todas las contraseñas si hubo acceso a servicios financieros o redes sociales desde el dispositivo comprometido

Activar autenticación en dos pasos en todos los servicios importantes

LEA TAMBIÉN: Activan protocolos tras hackeos a web de Jurado de Magistrados y MSPBS

Qué hacer si ya hiciste clic en el archivo sospechoso

En caso de haber ejecutado el archivo malicioso, se recomienda desconectar inmediatamente el dispositivo de internet y apagarlo para limitar el daño, buscando posteriormente asistencia profesional, si solo se recibió el archivo, pero no se interactuó con él, simplemente al eliminarlo es suficiente.

El especialista en ciberseguridad Luis Benítez destacó una medida preventiva fundamental para evitar este tipo de ataques, configurar los dispositivos Android para impedir instalaciones de aplicaciones que no provengan de la tienda oficial Google Play. Según explicó, esta opción de seguridad, disponible en los ajustes del sistema operativo, actúa como barrera contra la instalación de APKs de origen desconocido, eliminando el principal canal de infección de este malware.

LEA TAMBIÉN: Villate defiende gestión y detalla plan de ciberseguridad tras ataques