Contraseñas débiles, dispositivos sin actualizar y mensajes falsos exponen a los usuarios. Especialistas señalan qué prácticas básicas ayudan a reducir los riesgos en línea.

El Ministerio de Tecnologías de la Información y Comunicación (MITIC) impulsa políticas para promover un entorno digital más seguro. Sin embargo, especialistas en ciberseguridad advierten que la protección de los datos personales requiere también acciones individuales.

Estas incluyen la creación de contraseñas complejas, la verificación en dos pasos y el mantenimiento actualizado de todos los dispositivos conectados a internet.

Pedro Martínez, director general de Ciberseguridad y Protección de la Información, explicó a la prensa que las amenazas digitales avanzan al mismo ritmo que la tecnología. En ese contexto, aseguró que es necesario incorporar prácticas de seguridad mínimas para reducir la vulnerabilidad.

Contraseñas simples aumentan el riesgo de ataques

Las contraseñas basadas en nombres, fechas de nacimiento o palabras comunes son más fáciles de vulnerar. La reutilización de claves también representa un problema, ya que expone múltiples cuentas al mismo tiempo.

Martínez explicó que las contraseñas más seguras combinan letras, números y símbolos. También señaló que algunas personas pueden optar por frases personales, difíciles de adivinar pero fáciles de recordar.

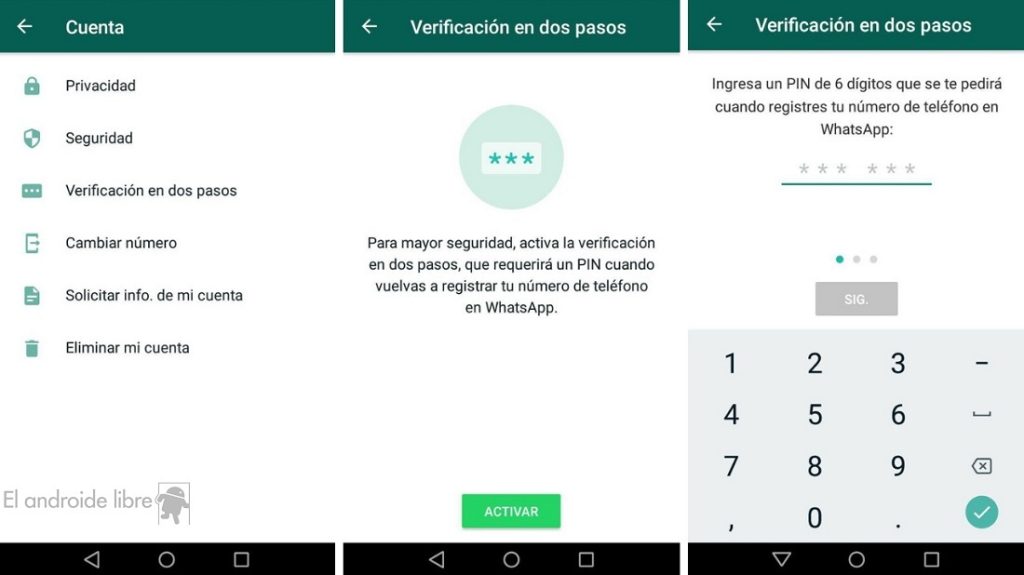

Autenticación en dos pasos fortalece el acceso

La activación del segundo factor de autenticación disminuye el riesgo de ingreso no autorizado. Consiste en un código adicional requerido para iniciar sesión, que se recibe a través de una aplicación o medio alternativo.

El especialista indicó que el uso de apps específicas es más seguro que los mensajes SMS, debido a la posibilidad de clonación de chips. En algunos casos, también se incorpora la verificación biométrica como una capa adicional de seguridad.

Actualizaciones y verificación del remitente son esenciales

Los ataques suelen realizarse mediante mensajes falsos enviados por correo electrónico, redes sociales o servicios de mensajería. Identificar al remitente y contrastar la información con canales oficiales es clave antes de hacer clic en enlaces.

Por otro lado, mantener los dispositivos actualizados corrige vulnerabilidades que pueden ser explotadas. Las actualizaciones automáticas incluyen parches de seguridad que refuerzan el sistema ante nuevas amenazas.

LEA TAMBIÉN: Los diputados reclaman al MITIC detalles sobre inversión en ciberseguridad